Cyber sécurité des systèmes industriels, où en est-on ?

Publié le 10 juillet 2017

Sous le feu des projecteurs ces derniers mois à l’occasion d’attaques de grande ampleur touchant des centaines de milliers d'ordinateurs, la cyber sécurité n’est pas un sujet nouveau pour les DSI et leur responsables de la sécurité informatique (RSSI).

La différence entre les années 90 et aujourd’hui ? Internet, la multiplication des échanges et l’interconnexion des réseaux qui ont ouvert la brèche à une cyber délinquance experte et hétérogène menaçant jusqu’aux systèmes industriels les plus vitaux. Pour faire face, les entreprises et l’Etat français s’arment pour mieux se protéger. Cybercriminalité, espionnage, sabotage, « la sécurité informatique n’est plus un sujet d’expert, c’est un sujet qui doit être considérée au plus haut niveau des entreprises car il y va de leur survie » énonçait encore récemment Guillaume Poupard, Directeur Général de l’ANSSI* En effet, dernière ces attaques, ce sont des enjeux financiers [plusieurs milliards détournés selon l’ANSSI] et de sûreté nationale dont il s’agit.

Systèmes d’Information vs. Systèmes Industriels

Alors que les Systèmes d’Information, dits de gestion (messageries électroniques, systèmes RH,…) traitent l’information à caractère plus « administratif », les Systèmes Industriels quant à eux, permettent d’assurer les processus métier, le pilotage des installations, la régulation des procédés, l’acquisition et le traitement des données d’exploitation en temps réel, ou horodatées.

Haute disponibilité, mise à disposition immédiate des données ou rapidité des temps de réponse ; les infrastructures informatiques des Systèmes Industriels qui incluent de nombreux équipements (automates programmables industriels, logiciels de contrôle-commande et de supervision, et autres systèmes embarqués, etc.) doivent s’astreindre à de fortes exigences techniques et informatiques.

Paradoxalement, alors que ces derniers relèvent d’enjeux économiques et de sécurité majeurs comme ceux des opérateurs d’importance vitale (OIV) dans les secteurs du transport, de l’énergie ou de la production d’eau potable, ces systèmes d’information restent encore aujourd’hui les parents pauvres de la sécurité informatique. Plus isolés, souvent différents et plus complexes que les systèmes de gestion, ils se sont longtemps cru protégés, puisqu’autonomes, voire indépendants. C’était sans compter la transformation des organisations exigeant de plus en plus de passerelles d’un système à l’autre, et l’ouverture des échanges vers l’extérieur via Internet.

Pourtant, les systèmes d’information industriels ne sont pas en reste en matière de vulnérabilité. Parmi les nombreux cas d’attaque, on peut citer celui du virus STUXNET en 2010 : introduit involontairement par un employé d’un site nucléaire iranien, il aurait retardé le programme du pays de près de 2 ans. Transmis par le biais d’une simple clé USB, le programme complexe s’est propagé en quelques heures depuis l’ordinateur d’un ingénieur, puis sur Internet, et finalement dans le monde entier.

De la Loi de Programmation Militaire à la Cybersécurité

Conscient que ces failles menacent tout autant les intérêts nationaux, le gouvernement français a intégré la lutte contre les cybermenaces dans sa Loi de Programmation militaire de 2013. Ce n’est cependant qu’en 2015 que deux décrets d’application ont converti des recommandations en véritables réglementations pour les systèmes d’information industriels des OIV.

Les impacts pour ces opérateurs sont majeurs tant d’un point de vue organisationnel que technique. Audit des systèmes existants, mise en place de mesures de protection préventive, gestion des situations de crise, maintien en conditions opérationnelles, prévention et formation,… La mise en œuvre de ces prescriptions est estimée à 5% des coûts d’exploitation des infrastructures techniques**. Un effort financier important mais qui doit, en théorie, rester inférieur à l’impact maximal d’une cyber-attaque.

* Agence Nationale de la Sécurité des Systèmes d’Information

** Selon l’Institut national des hautes études de la sécurité et de la justice.

Contact projets SI et Cybersécurité chez SUEZ Smart Solutions : michel.reveniault@suez.com

POUR CONTINUER LA LECTURE

-

Comment protéger les réseaux d’eau potable des risques de malveillances ?

L’eau est l’aliment le plus contrôlé en France avec pas moins de 54 critères de potabilité. Ainsi, assurer l’accès à l’eau potable généralisé et de manière permanente pour tous est un engagement de tous les instants. De ce fait, il est capital de s’assurer que les installations soient bien protégées afin de ne pas mettre en jeu la sécurité des biens et des consommateurs. Quelles solutions existent-ils pour éviter ces risques de malveillance ? -

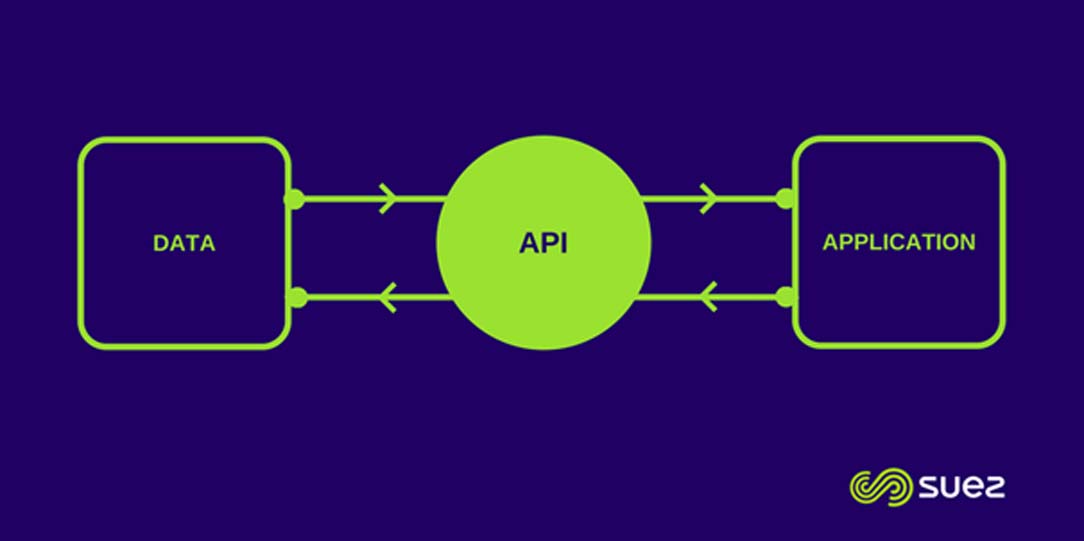

API : le véhicule tout terrain des données

Toute organisation, publique ou privée, doit aujourd’hui se repenser à la lumière des possibilités offertes par le digital : nouveaux produits, nouveaux business models, nouvelles organisations du travail…Au cœur de cette transformation se trouve la donnée, or noir de l’ère numérique. Or celle-ci ne donne sa pleine mesure que lorsqu’elle circule, d’un utilisateur à l’autre, d’un système interne vers une application externe. C’est dans ce contexte que les APIs (Application Programming Interfaces) révolutionnent l’architecture informatique en permettant à des applications de s’échanger mutuellement de l’information et des services. -

« J'aime ce métier que les conditions soient exceptionnelles ou pas »

Explication avec Lucie Caradec, technicienne réseau assainissement en Côte d'Azur.